正文

量子计算对比特币的威胁:未来两三年内无需恐慌

编辑:MadmanCoins发布时间:3小时前

量子计算与比特币安全性的争议背景

2026年3月,谷歌量子AI团队联合以太坊基金会及斯坦福大学研究人员发布白皮书,声称通过优化Shor算法,可在约9分钟内破解比特币私钥。这一消息引发币圈震动,部分自媒体甚至宣称量子计算即将全面破解加密货币系统。然而,事实并非如此。

比特币私钥未来两三年不存在被破解的风险

综合量子计算、密码学和区块链三个领域的技术现状,未来两三年内比特币私钥被量子计算机破解的风险基本为零。当前所有量子计算机与破解椭圆曲线密码所需的容错量子计算机之间,还隔着至少一个数量级的规模差距和多个尚未跨越的工程鸿沟。

核心论文真实性核查

网传文章引述的四项核心研究经核查均真实存在:

这些研究在2025-2026年间发表,其中CRYPTO 2025论文经过同行评审,是国际密码学顶级会议论文,权威性毋庸置疑。

最严重的概念误读:逻辑量子比特≠物理量子比特

网传文章最大的误导在于混淆了逻辑量子比特与物理量子比特的概念:

- 逻辑量子比特:经过量子纠错编码后的“虚拟”量子比特,是Shor算法实际需要的计算单位。

- 物理量子比特:量子计算机硬件中的实际物理单元,易受环境噪声干扰。

谷歌白皮书提出的1200个逻辑量子比特,经过纠错编码后,所需的物理量子比特约为50万个。而Oratomic团队提出的10,000个物理量子比特,其时钟速度比超导架构慢两到三个数量级,破解一个ECC-256需要约10天。

当前技术现状:差距仍巨大

当前最先进的量子处理器仅有数百至低千级的物理量子比特,且错误率远高于运行Shor算法所需的容错水平。距离实现破解比特币私钥的能力仍有巨大的技术鸿沟。

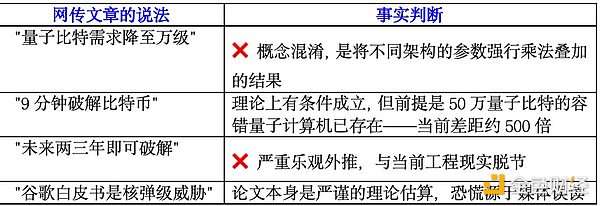

网传文章的核心逻辑错误

网传文章存在以下核心逻辑错误:

- 刻意混淆“逻辑量子比特”与“物理量子比特”,用前者数字制造恐慌。

- 将不同架构、时间窗口和前提条件的参数进行“乘法叠加”,得出错误结论。

- 选择性忽略运行时间,中性原子架构破解时间长达10天。

- 混淆存在与可行,理论研究存在不代表工程可行。

正确理解“9分钟”的边界条件

“9分钟破解比特币”这一数字在特定条件下成立,但其含义远比网传文章暗示的狭窄:

- 这9分钟仅针对已暴露公钥完成最终计算的时间。

- 基于微秒级门操作速度的假设,且仅适用于超导架构。

- 要实现这一能力,需要先建成一台约50万物理量子比特的容错量子计算机。

业界权威共识:量子威胁是中长期挑战

业界权威机构普遍认为量子威胁是“中长期的系统升级周期”,而非“两三年内末日”:

- Bernstein:加密货币行业有三到五年窗口期进行后量子密码迁移。

- Grayscale:量子风险对比特币“真实但可控”。

- Fireblocks:资源估算下降“≠现实攻击能力已到位”。

真正值得关注的现实风险

虽然未来两三年比特币私钥被批量破解的风险极低,但以下现实层面的风险值得关注:

- 已暴露公钥的“休眠钱包”。

- 后量子密码迁移的紧迫性。

- “9分钟攻击”的理论可能性。

总结

量子计算的理论突破正在加速,但“理论突破加速”不等于“攻击工具已就绪”。比特币社区面临的真正挑战是如何在更长的时间窗口内(约5-10年)完成向抗量子密码学的系统级迁移。