Token中转站乱象:研究揭示惊人安全隐患

低价诱惑下的开发者陷阱

前两天我在一个开发者群里潜水,看大家热火朝天地讨论买便宜的 API Key,就是那种闲鱼上几块钱能跑几亿 Token 的中转站。大家都在吐槽,说感觉手里的模型被换掉了,怀疑站长偷偷拿小模型掺水骗钱。

野鸡中转站的黑暗操作

坦率的讲,去野鸡中转站充值,模型掺水这事儿,我都觉得算是这帮做灰产的人里最有职业道德的操作了。你想想看,你发一个复杂的代码请求过去,想着用 Claude 最强的 Opus4.6 处理美滋滋,他后台路由脚本一判断,直接扔给免费的开源小模型糊弄你。再黑心一点的,在你计费倍率上做手脚,官方跑 100 个他后台给你算 300 个。

更严重的安全问题

但这都不算啥。很多站长干脆就是拿盗用信用卡白嫖,官方一封号,他立刻拔网线跑路。连个发帖维权的地方都没有。至于你的聊天记录,人家表面写着绝不保存,背地里早就打包成语料库在暗网上论斤卖了。

前沿安全研究的发现

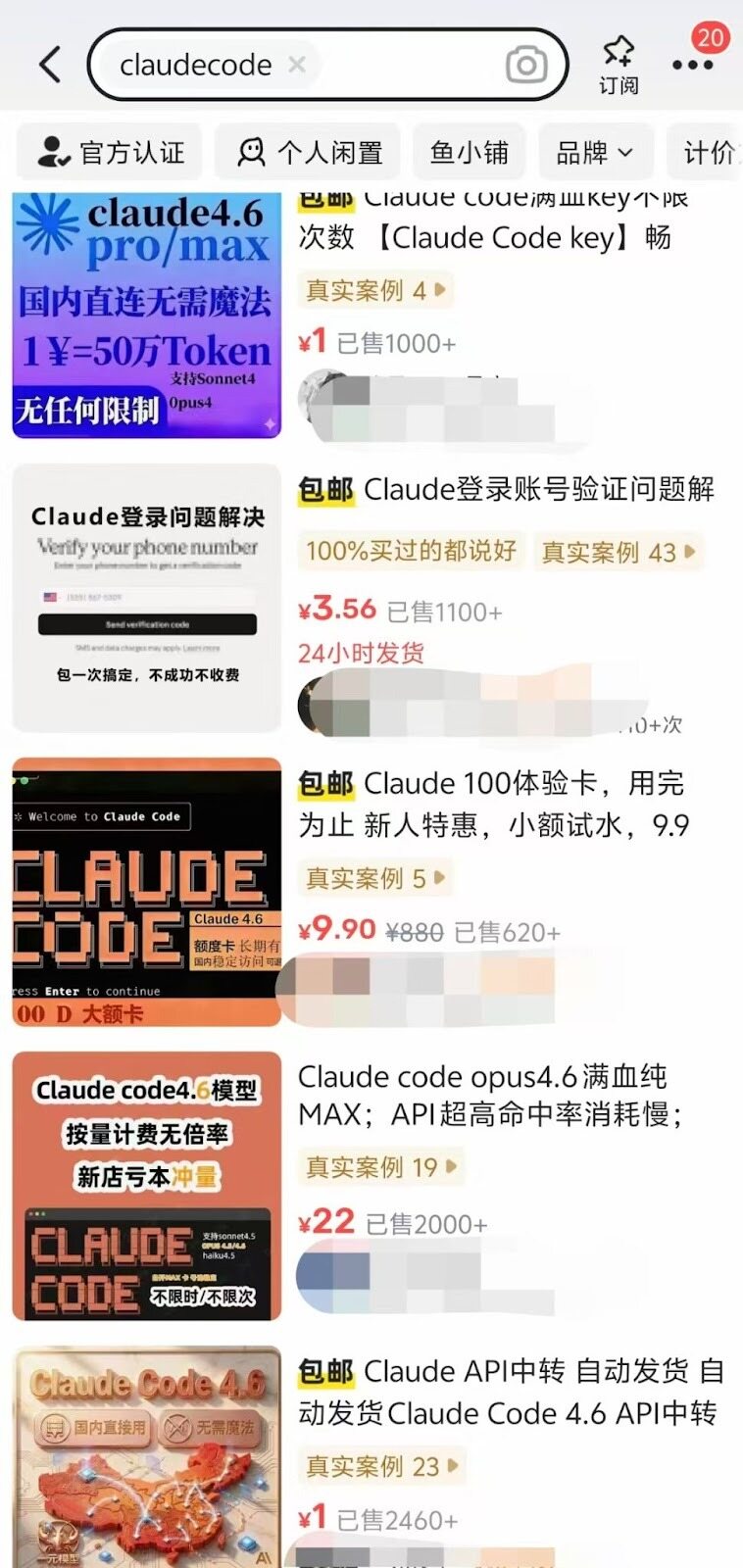

前两天看到知名安全研究员 Chaofan Shou 团队发的一篇论文,叫「Your Agent Is Mine」。他们去暗访了市面上 400 多个中转站。

结果呢?当场抓获 26 个中转站在偷偷搞恶意代码注入。

恶意代码注入的实现原理

要说实现原理,这就涉及到中转站最致命的一个架构缺陷,它是应用层的中间人。也就是说,你跟 OpenAI 或者 Anthropic 的通信,在经过中转站服务器的那一瞬间,全是明文。

如何防范这些风险

我觉得,要彻底解决这个问题,得靠模型厂家从底层入手。目前的 API 就像寄平信,邮递员想改信的内容轻而易举。一个做法是引入类似 HTTPS 证书那样的密码学数字签名。大模型公司发送代码时用官方私钥盖个章,咱们本地编辑器收到后去官方权威域名拉取公钥验个签。中转站只要敢在中间改一个标点符号,签名直接作废,立马拦截。

最后的折中方案

如果你实在嫌官方贵,非得薅这个羊毛,那你就只拿中转站当个纯聊天工具。写写周报、润色个文章、翻译点资料,随便你。但绝对、绝对不要在任何能调用本地终端的 Agent 工具里填这个 Key!