揭露:你所接触的高净值客户,可能是朝鲜黑客的“伪装者”

Drift攻击事件与朝鲜黑客组织UNC4736的关联

近日,Drift Protocol发布了遭攻击事件的最新调查结果,指出此次行动与2024年10月Radiant Capital黑客事件由同一威胁行为者实施,链上资金流向和操作手法高度吻合。安全公司Mandiant曾将Radiant Capital攻击归咎于UNC4736,一个与朝鲜政府有关联的组织。

黑客累计持有巨额ETH,波及多个协议

Drift攻击事件发生后,黑客已累计持有130,293枚ETH,价值约2.66亿美元。事件波及达20个协议,其中包括Prime Numbers Fi、Gauntlet、Elemental DeFi、Project 0等。其中Prime Numbers Fi预估损失超1000万美元、Gauntlet约640万美元、Neutral Trade约367万美元、Elemental DeFi约290万美元,Elemental表示希望能从Drift处获得部分赔偿。

精心策划的六个月渗透计划

Drift在声明中表示,这起攻击是一场持续六个月的精心策划。2025年秋季,一群自称量化交易公司的人士在一次大型加密会议上接近Drift贡献者。根据时间整理,该时间段内的大型加密会议有Korea Blockchain Week 2025(2025年9月22日至28日,举办地为首尔)、TOKEN2049 Singapore(10月1日至2日,举办地为新加坡)、Binance Blockchain Week Dubai 2025(10月30日至31日,举办地为迪拜)、Solana Breakpoint Dubai(11月20日至21日,举办地为迪拜)等。

伪装成合作伙伴的黑客团队

Drift官方称,他们技术娴熟,拥有可验证的职业背景,并对Drift的运作方式十分熟悉。双方建立了Telegram群组,随后数月围绕交易策略和金库集成展开实质性对话。从2025年12月到2026年1月,这群人在Drift上正式入驻了一个生态金库,按要求填写了策略细节表格。他们与多位贡献者进行了多次工作讨论,提出详尽的产品问题,并存入超过100万美元的自有资金。通过耐心而有序的操作,他们在Drift生态内部建立了一个功能完整的业务存在。

攻击路径分析与潜在漏洞

整合讨论持续到今年3月。Drift的多位贡献者在多个国际会议上再次与这些人面对面会面。此时双方已建立近半年的合作关系,对方不再是陌生人,而是共同工作过的合作伙伴。期间,对方分享了他们声称正在构建的项目、工具和应用程序的链接,这在交易公司中属于常规做法。4月2日攻击发生后,调查人员对已知受影响设备、账户和通信记录进行了全面取证审查,与该交易团队的互动成为最可能的入侵路径。攻击发生的同时,对方的Telegram聊天记录和恶意软件已被彻底清除。

调查显示,攻击者可能通过三种方式渗透Drift贡献者的设备。一名贡献者在克隆了该团队共享的代码仓库后可能被入侵,该仓库被伪装成部署其金库的前端。另一名贡献者被诱导下载了一个TestFlight应用,对方声称是其钱包产品。针对代码仓库的渗透路径,安全社区在2025年12月至2026年2月期间曾多次警示VSCode和Cursor存在已知漏洞,仅需在编辑器中打开一个文件、文件夹或仓库,即可静默执行任意代码,无需用户点击或任何提示。受影响硬件的完整取证分析仍在进行中。

UNC4736:朝鲜国家支持的网络犯罪组织

此次行动与2024年10月Radiant Capital黑客事件的威胁行为者相同。Mandiant将Radiant攻击归因于UNC4736,这是一个朝鲜国家支持的组织,也被称为AppleJeus或Citrine Sleet。归因依据来自两个方面:链上资金流显示,用于策划和测试本次操作的资金可追溯至Radiant攻击者;操作层面,本次行动中使用的伪装身份与已知的朝鲜关联活动存在可识别的重叠。

Drift指出,实际出现在线下会议中的个人并非朝鲜籍。这类高级别朝鲜威胁行为者通常会通过第三方中间人进行面对面的关系建立。

UNC4736的历史攻击与规模

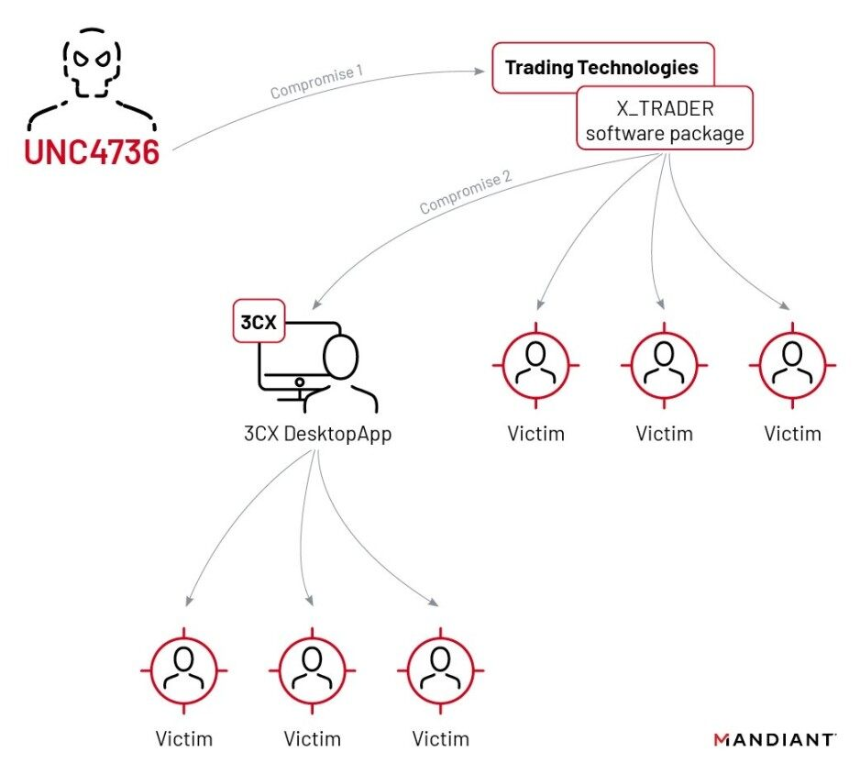

UNC4736是Mandiant追踪的一个威胁行为者集群,高置信度评估其隶属于朝鲜侦察总局。该组织自2018年起持续针对加密货币和金融科技行业,通过供应链攻击、社会工程学、恶意软件投递等方式窃取数字资产。

其已知的大型攻击事件包括2023年3CX供应链攻击、2024年Radiant Capital约5000万美元被盗,以及本次Drift约2.85亿美元被盗,根据可统计数据计算该组织共盗取资金约3.35亿美元。

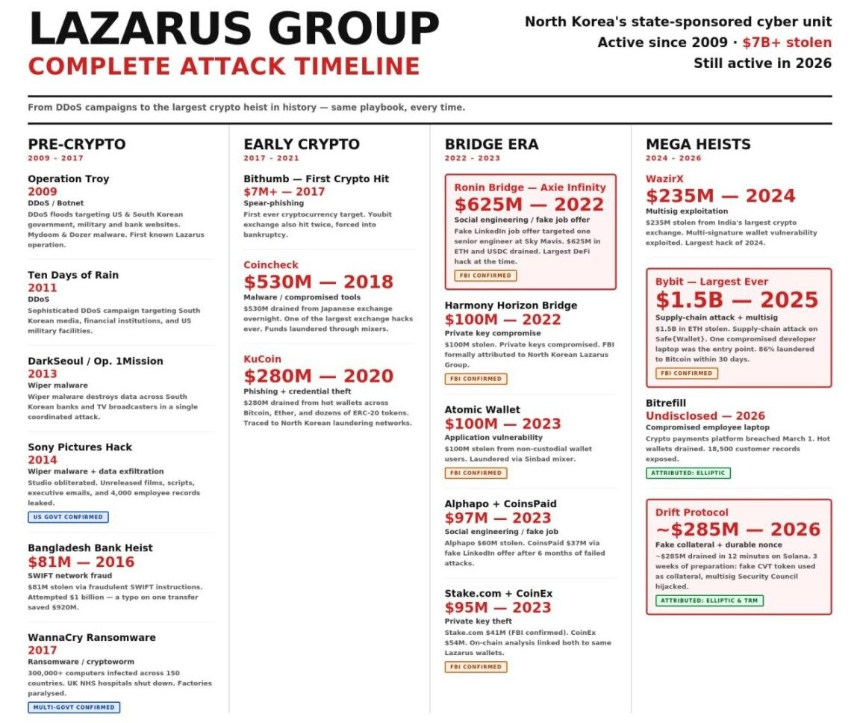

Lazarus Group及其子集群的全球影响

Lazarus Group是朝鲜政府支持的网络威胁行为者集群,隶属侦察总局,旗下包含UNC4736(即AppleJeus/Citrine Sleet)、TraderTraitor等多个子集群。据Chainalysis统计,朝鲜黑客通过Lazarus等集群累计窃取加密货币约67.5亿美元,仅2025年就超过20亿美元。

该组织制造了多起轰动全球的攻击事件:2014年索尼影视娱乐遭破坏,2016年孟加拉国央行被盗8100万美元,2017年WannaCry勒索病毒肆虐全球,2022年Ronin Bridge和Harmony Horizon Bridge分别失窃6.2亿和1亿美元,2023年Atomic Wallet和Stake相继被攻击。2024年10月,UNC4736攻击Radiant Capital窃取5000万美元;2025年2月,TraderTraitor从Bybit盗走创纪录的15亿美元;2026年4月,完成对Drift Protocol的2.85亿美元攻击。

攻击手法的演进与防范建议

Lazarus累计推动朝鲜加密窃取金额至67.5亿美元。攻击手法从早期破坏转向长期渗透、社会工程、供应链攻击、恶意智能合约/多签渗透等。

Drift声明写道,调查显示第三方定向行动中使用的身份拥有完整的个人和职业履历,包括工作经历、公开资质和专业网络。Drift贡献者在线下见到的那些人,花费数月构建了能够经受商业合作背景审查的身份档案。

安全研究员Taylor Monahan此前表示,朝鲜IT工作者至少七年来一直在渗透加密货币公司和DeFi项目,超过40个DeFi平台在不同阶段有过朝鲜IT工作者参与。Drift事件则进一步表明,攻击者已从远程求职渗透演进为线下面对面、历时数月的定向情报行动。

后续行动与调查进展

Drift表示将继续与执法部门、取证合作伙伴及生态团队合作,更多细节将在调查完成后公布。所有剩余协议功能已被冻结,被盗钱包已从多签中移除,攻击者地址已在各交易所和跨链桥运营商处被标记。