深度解析:Drift Protocol 2.85亿美元被盗案或为朝鲜黑客精心策划

事件概览:12分钟内完成巨额盗窃

2026年4月1日,攻击者在短短12分钟内从Drift Protocol窃取了约2.85亿美元的用户资产。大部分资金在数小时内通过跨链桥转移至以太坊网络,显示出高度的专业性和计划性。

长期潜伏与缜密准备

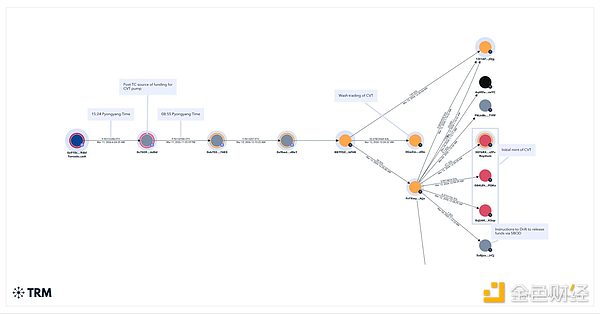

攻击者的准备工作早在3月11日便已开始,距离正式执行攻击近三周。他们通过Tornado Cash提取初始资金,并部署伪造代币CarbonVote(CVT)。整个过程展现了高度协调的基础设施搭建、代币伪造以及社交工程技术。

漏洞核心:社交工程与安全机制失效

关键漏洞并非来自智能合约代码错误,而是攻击者利用社交工程手段诱导多签持有者预先签署隐藏授权交易。此外,Drift Protocol于3月27日将其安全委员会迁移到零时间锁(Zero-timelock)配置,消除了干预窗口,为攻击创造了条件。

伪造资产:虚假繁荣的骗局

攻击者制造了一种完全虚假的资产——CarbonVote代币(CVT)。通过仅投入几千美元种子流动性并进行自成交刷量交易,他们成功让Drift的预言机将CVT误认为价值数亿美元的合法抵押品。

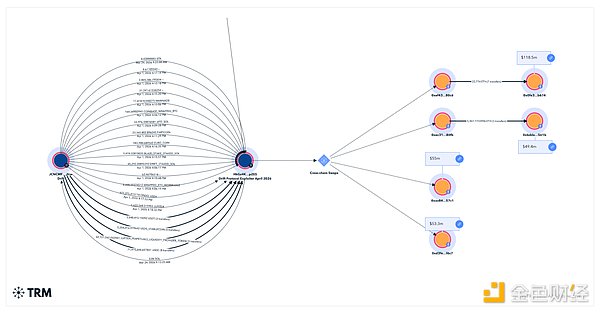

收网执行:闪电般的攻击节奏

4月1日,攻击者启动预签署交易,将CVT列为有效抵押品并提升提现额度。随后,31笔取款交易在12分钟内完成,抽干了协议中的真实资产,包括USDC和JLP。

后果与市场反应

Drift Protocol随即暂停了存取款功能,其原生代币DRIFT跌幅超过40%。大部分被盗资金迅速跨链至以太坊,显示出攻击者的高效洗钱能力。

TRM Labs追踪与分析

TRM Labs正在利用其对Solana区块链的全面覆盖能力,积极追踪跨链资金流向,并监测与国家级黑客组织相关的链上指标。

FAQ:事件相关常见问题解答

1. Drift Protocol发生了什么?

2026年4月1日,攻击者利用预置授权和虚假抵押品,在12分钟内窃取了约2.85亿美元资产。

2. 为什么TRM认为这是朝鲜黑客所为?

调查发现多个符合朝鲜手法的特征,包括使用Tornado Cash筹集资金、特定时间点的代币部署、跨链洗钱模式等。

3. 与其他重大加密货币黑客案相比如何?

此次事件成为2026年最大的DeFi劫案,也是Solana历史上的第二大攻击事件。

4. DeFi协议应从中吸取哪些教训?

时间锁的重要性、预言机防御深度以及多签管理规范是未来需要加强的关键领域。