DeFi稳定币USR遭黑客攻击:20万美元撬动近亿美元资产

黑客攻击细节:20万美元换出近1亿资产

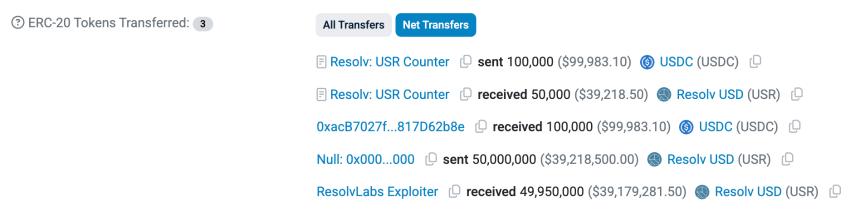

北京时间今日10:21左右,利用Delta中性策略发行稳定币USR的Resolv Labs遭到黑客攻击。一名以0x04A2开头的地址用10万枚USDC从Resolv Labs协议中铸造出了5000万枚USR。

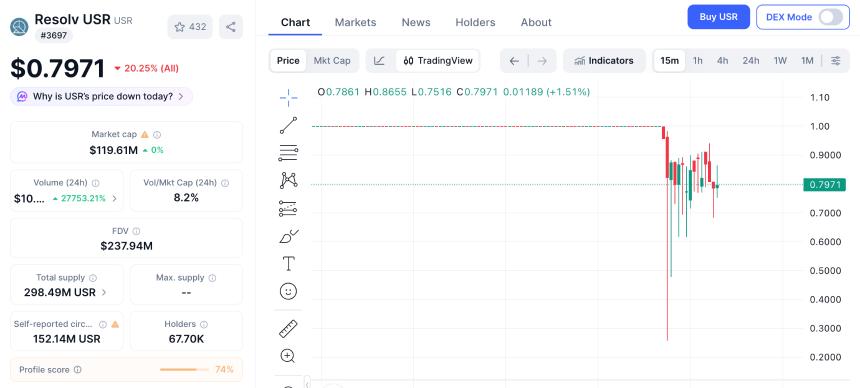

随着事件曝光,USR应声跌至0.25美元附近,截至撰文时回升至0.8美元左右。RESOLV代币价格短时最高跌幅也接近10%。

二次攻击与市场连锁反应

之后,黑客如法炮制,再次用10万枚USDC铸造了3000万枚USR。随着USR的大幅脱锚,套利交易者快速行动,Morpho上支持以USR、wstUSR等作为抵押品的很多借贷市场已几乎被掏空,BNB Chain上的Lista DAO也暂停了新的借款请求。

RLP代币持有者的潜在风险

受到影响的不止是借贷协议。Resolv Labs协议设计中,用户还可以铸造一种价格波动更大、收益更高但需承担赔偿责任的RLP代币。目前RLP代币的流通量近3000万枚,最大持有者Stream Finance持有超1300万枚RLP,净风险敞口大约为1700万美元。

值得一提的是,此前因xUSD暴雷的Stream Finance可能将再次受到冲击。

黑客获利与资产转移

截至撰文时,黑客已将USR转换为USDC和USDT,并持续买入以太坊,目前已经买入超1万枚。用20万枚USDC套出了超2000万美元的资产,黑客在熊市期间找到了属于TA的“百倍币”。

攻击原因分析:协议设计漏洞

据Grok分析,用户铸造USR时会在链上发起请求,并调用合约的requestMint函数,参数包括:

- _depositTokenAddress:存入的代币地址;

- _amount:存入数量;

- _minMintAmount:最低期望收到的USR数量(防滑点)。

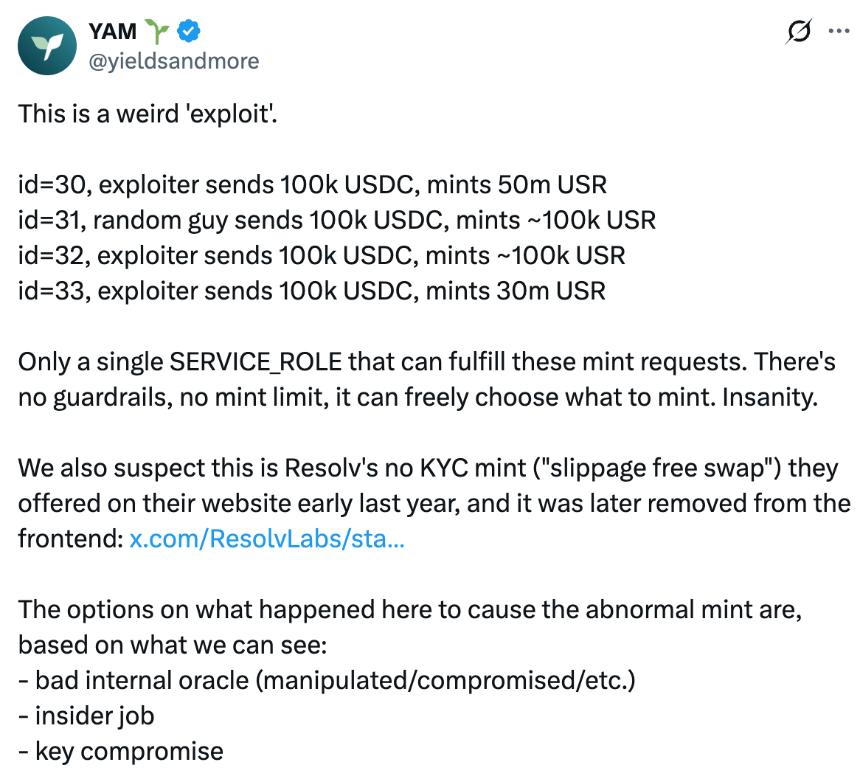

问题在于,铸造合约完全信任SERVICE_ROLE提供的_mintAmount,认为该数字是在链下由Pyth验证过的,所以没有设置上限限制,也没有链上的预言机验证,直接执行了mint(_mintAmount)。

YAM怀疑黑客控制了本应由项目方控制的SERVICE_ROLE,在铸造时直接将_mintAmount设置为5000万,实现了用10万枚USDC铸造5000万枚USR的攻击事件。

危机应对不足:紧急暂停延迟

YAM指出,Resolv Labs在黑客第一次攻击完成后的3个小时才暂停了协议,其中有大约1小时的延迟来自于收集多签交易需要的4个签名。YAM建议紧急暂停只需一个签名,并分配给团队成员或可信的外部运营人员。

引入可信的第三方监控工具或使用紧急暂停协议权限的自动化系统,也是此次事件带来的教训。

总结:DeFi安全警钟长鸣

黑客对DeFi协议的攻击早已不限于合约漏洞。Resolv Labs的事件警示项目方:在协议安全方面的假设应该是不能信任其中任何一环,所有涉及参数的环节都必须至少进行二次验证,即使是项目方自己运营的后端也不例外。